News

Nos dernières

actualités

-

Boîte noire, grise ou blanche : s’y retrouver dans les pentest.

-

Grand Theft Auto – Peut-on pirater une voiture ?

-

Cybersécurité des TPE/PME : les gestes qui sauvent

-

Sauvez-vous la vie : utilisez un gestionnaire de mots de passe

-

Fraude au Président : Comment la détecter et s’en protéger ?

-

Qu’est-ce que la fraude numérique et pourquoi doit-elle alerter le Président d’entreprise ?

-

Le Threat Hunting pour une cybersécurité proactive

-

La cryptographie pour le stockage et l’échange de données sécurisées – Partie 3

-

Cryptographie pour le stockage et l’échange de données sécurisés – Partie 2

-

La cryptographie pour le stockage et l’échange de données sécurisés – Partie 1

-

OSINT – SocMint

-

Plongée dans le hacking : l’attaque CSRF, ou comment les hackers détournent vos cookies de connexion

-

La Souveraineté Numérique (2/2)

-

Série – Lutter contre le cyber-illettrisme (2)

-

Prendre en compte les besoins métier de la cybersécurité dans la stratégie SI

-

Directive NIS 2 : êtes-vous concernés par les mesures de cette dernière ?

-

Menaces internes : quand le danger vient de l’intérieur !

-

Utiliser les dorks pour repérer les fuites de données

-

La Souveraineté Numérique (1/2)

-

Les moyens de protection efficaces contre le risque de phishing

-

Cybersécurité et IA : faut-il avoir peur du grand méchant Chat(GPT) ?

-

La détection et la surveillance des systèmes, une sécurité pour empêcher une attaque !

-

Les différents types d’audits de sécurité informatique

-

Série – Lutter contre le cyber-illettrisme

-

Qu’est-ce qu’un sandbox aussi appelé bac à sable ?

-

L’importance de la sensibilisation à la cybersécurité en entreprise

-

Utilisez l’OSINT pour vous protéger

-

Qu’est-ce que la domotique et quels sont les risques cyber associés ?

-

Quels sont les dangers du Shadow IT ?

-

BitB : Le phishing où vous vous faites avoir

-

L’antivirus nouvelle génération : EDR, XDR, … comment s’y retrouver ?

-

Les contrats SaaS : 5 points essentiels à vérifier avant de signer

-

La PSSI : la colonne vertébrale de votre cybersécurité

-

Ransomwares – quel fonctionnement, quelle prévention et quelle protection

-

Spoofing d’email : cyberattaque efficace et simple à la fois

-

BYOD : utiliser son ordinateur personnel au travail, un danger ?

-

Fiche réflexe : comment répondre à un incident cyber

-

Le scandaleux pillage de nos données personnelles

-

Comment un « HoneyPot » peut participer à la sécurité de votre réseau ?

-

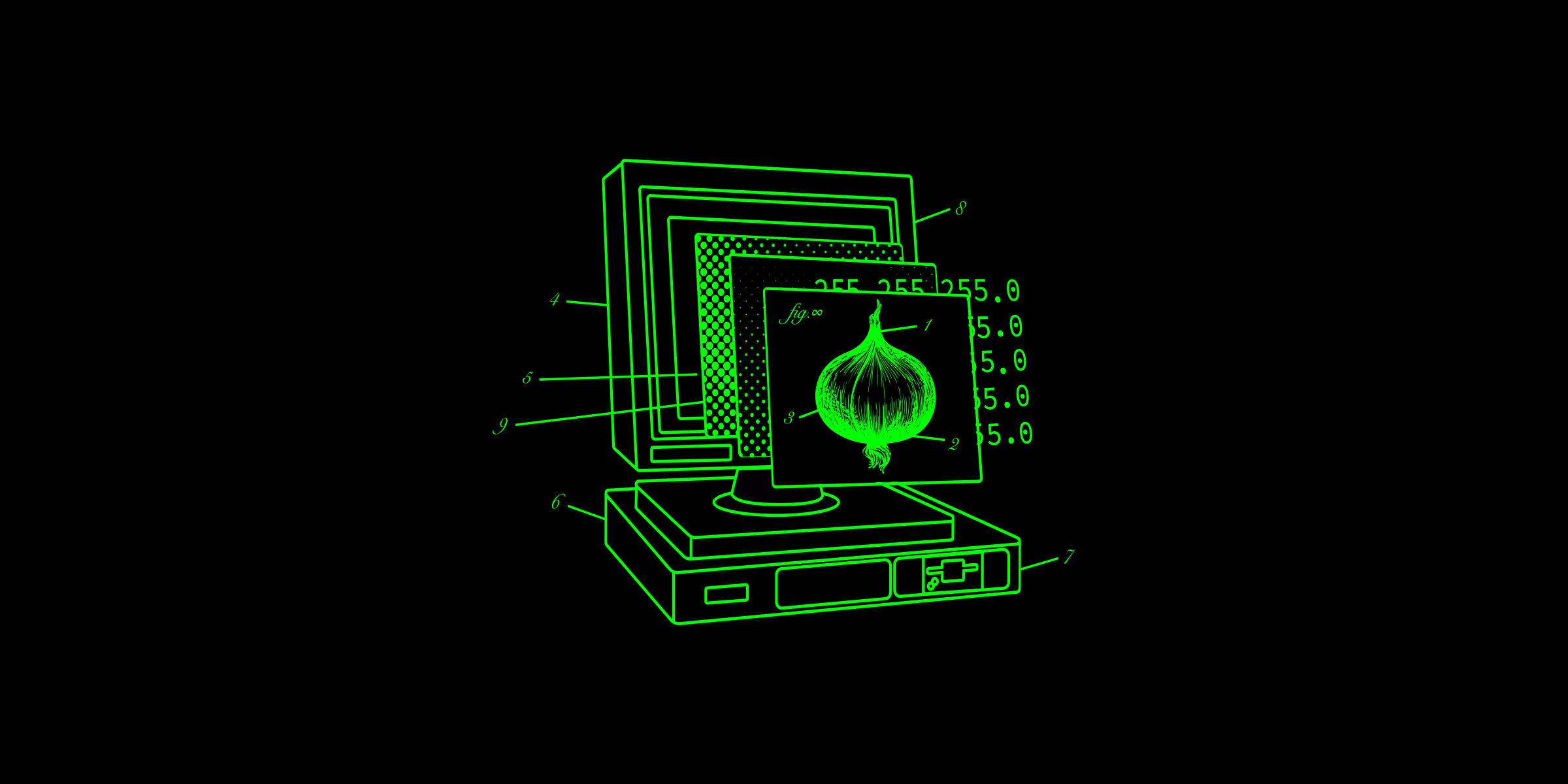

Utiliser The Onion Router nous rend-il totalement anonyme ?

-

Utiliser un VPN nous rend-il complètement anonyme ?

-

Fuite d’information : votre adresse email est-elle compromise ?

-

Ransomware et TPME : la nouvelle tendance inquiétante

-

3 risques cyber encourus par les cabinets d’avocats

-

Pourquoi les TPE et PME ne sont pas à l’abri d’une cyberattaque